Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

Tags

- 쿠키는 맛있음

- Visual sutdio

- php base64 encode

- repl.lt

- js 코드

- 쿠키 사용법

- faster_than_requests

- php 해석

- urllib.request

- webhacking.kr 14

- Web

- web cookie

- js 문제

- webhacking 14

- hacking

- aiohttp

- js code 해석

- webhacking

- webhacking 6

- webhacking.kr

- 비주스

- http.client

- php

- httplib2

- php code

- HTML

- php code 해석

- js 해석

- hidde flag

- robot image

Archives

- Today

- Total

it 공부 일기 - 워게임 ctf 풀이 및 언어 강좌모음

probgame openfile 문제 풀이 본문

Probgame

히공 사원의 패스워드 150

probgame.com

워게임의 openfile 문제를 분석해보면

이런식으로 아무렇지 않은 Hello World!!!!!!!! 만 출력하게 된다.

일단은 단서를 찾기 위해

우클릭 후 페이지 소스보기를 눌러

소스코드를 확인해보면

힌트에 / 이라는 특수문자가 있는게 보인다.

혹시 url을 가리키는 것은 아닐까하고 url을 살펴봤더니

다른 문제와는 다르게

/main/hello.html이라는 디렉토리 위치로 들어가게 되어있는것이다.

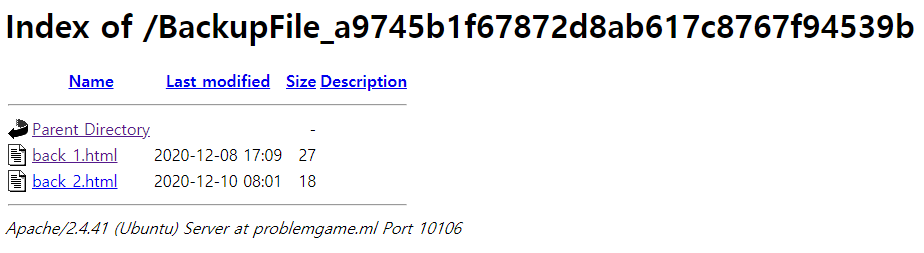

혹시 디렉토리인덱싱 취약점이 아닐까 생각하여

problemgame.ml:10106/으로 이동해보니

이런식으로 파일이 3개 나온것을 볼 수 있다.

근데 일반적인 css 와 main 은 별 파일이 없었지만

중요해보이는 BackupFile_a... 로 들어간 다음

back_1.html 를 눌러보니

이렇게 플래그가 노출되어있는걸을 볼 수 있다.

Prob{oh_my_BkCkUpf1IE0p2n}

'probgame.com' 카테고리의 다른 글

| probgame Url parsing (0) | 2021.01.13 |

|---|---|

| probgame Simple Sqli 문제 풀이 (0) | 2021.01.13 |

| probgame Extract Function 문제 풀이 (0) | 2021.01.13 |